Je kan er niet omheen: de e-mail is over de jaren uitgegroeid tot een universeel middel voor dagelijkse communicatie en het beheer van digitale identiteiten en toegangsrechten. Je kan gerust zeggen dat de e-mail een onvervangbaar onderdeel van onze online interacties is.

Net daarom is e-mailbeveiliging essentieel: het vormt een verdedigingslinie tegen cyberaanvallen via één van de grootste kanalen. In deze blog lees je alles wat je moet weten over e-mailbeveiliging.

Hoe veilig zijn e-mails nog anno 2024?

Het zal je niet verbazen: e-mail is de meest misbruikte (zakelijke) toepassing.

E-mail is zelfs de eerste stap waar een aanvaller naar kijkt: de zogenoemde initiële aanvalsvector. Het is namelijk gemakkelijk om e-mailadressen te achterhalen en er is vaak een vertrouwensrelatie tussen mensen achter de e-mailadressen.

Krijg je toegang tot de juiste mailbox? Dan is de kans zeer groot dat er handelsgeheimen, persoonlijk identificeerbare informatie (PII), financiële gegevens en andere gevoelige zaken te vinden zijn.

De e-mail is trouwens ook één van de moeilijkst te beveiligen toepassingen. Dit heeft enkele verschillende redenen:

- De enorme hoeveelheid e-mailverkeer: dagelijks worden wereldwijd meer dan 300 miljoen e-mails verzonden en ontvangen.

- Menselijke fouten: gebruikers laten zich relatief gemakkelijk vangen door op phishing-links te klikken of gevoelige informatie door te geven aan de foute ontvanger. Doordat de gebruiker zelf een beslissing maakt om te klikken of te versturen, is dit bijzonder moeilijk te beveiligen.

- De verscheidenheid aan mogelijke aanvallen: mailboxen kunnen worden aangevallen met allerlei verschillende methoden zoals malware, spam en phishingtechnieken. Daar komt ook nog bij dat cybercriminelen steeds inventiever worden om beveiliging te omzeilen. De beveiliging moet als gevolg continu blijven evolueren, wat een aanzienlijke uitdaging vormt.

Een aanvaller kan trouwens ook nog andere interne systemen van jouw organisatie beïnvloeden wanneer hij/zij in jouw inbox infiltreert…

Top 3 dreigingen

Om jezelf goed te beveiligen tegen aanvallers is het essentieel om je bewust te worden van de grootste dreigingen die het gebruik van e-mail met zich mee brengen.

In ~75% van cyberincidenten vinden we een menselijke actie terug als factor voor succesvolle aanvallen. Daarom is het cruciaal om waakzaam te zijn en 2 keer na te denken voor je een e-mail verzendt of op een link in een e-mail klikt. We geven jou hieronder met plezier de 3 meest voorkomende dreigingen via e-mail mee, zodat je hier extra aandacht op kan vestigen.

1. De malafide link

Mensen klikken vaak zonder nadenken op een link in een e-mail en dat is niet onlogisch: de inhoud van een kwaadwillige e-mail wordt steeds realistischer en schijnbaar betrouwbaarder. Zeker als de mail van een ‘vertrouwd’ persoon komt en lijkt op voorgaande berichten qua schrijfstijl, aanspreking en dergelijke, is de kans dat je als ontvanger op een link klikt zeer groot.

De aanvallers weten dit echter al te goed en proberen dit te misbruiken:

- Om zo je gebruikersnaam en/of wachtwoord te vergaren.

- Om ongevraagd code te schrijven op je laptop of smartphone (“Remote Code Execution”) en software te installeren om bijvoorbeeld data te stelen. Deze data kunnen ze niet alleen stelen, maar ook versleutelen. Vervolgens kunnen ze je afpersen en losgeld vragen voor deze data (“Ransomware”).

- Voor controle (command and control) over een systeem of software binnen jouw bedrijf. Het ultieme doel van een aanvaller is om een machine binnen de organisatie onder controle te krijgen en zo een constante toegang tot dat toestel te bekomen.

In dit soort mails met links zijn de aanvallers zeer creatief en gebruiken ze vaak de actualiteit om nog geloofwaardiger te zijn.

Maar Microsoft, Google en Apple hebben toch een ingebouwd beveilgingssyteem in hun e-mailprogramma’s?

Dat klopt inderdaad, zij scannen elke link in de e-mails die via hun e-mailprogramma’s worden ontvangen en kunnen mails in quarantaine of in spam plaatsen. Maar cybercriminelen hebben ook hier iets op gevonden.

Per maand worden er meer dan 20.000 nieuwe websitedomeinen geregistreerd die enkel dienen om zogeheten phishing aanvallen mee uit te voeren. Deze nieuwe domeinen worden door Outlook, Gmail en andere e-mailprogramma’s vaak nog niet herkend als malafide. Links naar deze domeinen worden bijgevolg niet gefilterd, waardoor jij deze kwaadwillende e-mails gewoon in je inbox krijgt.

Koppel dat aan een e-mailinhoud met een actueel onderwerp (Amerikaanse verkiezingen, de coronacrisis, staatsbonnen, …) en de kans dat je deze e-mail vertrouwt en op een link klikt is plots torenhoog.

2. Identiteit misbruik

‘Identity deception’ of identiteitsmisleiding wil zeggen: het zich voordoen als de identiteit van iemand anders. Dit kan bijvoorbeeld inhouden dat een aanvaller zich voordoet als een bekend persoon of een vertrouwde entiteit om anderen te misleiden en toegang te krijgen tot gevoelige informatie of om frauduleuze activiteiten uit te voeren.

Dit vormt de basis voor de BEC oftewel Business Email Compromised: de gecompromitteerde bedrijfs-e-mail.

BEC’s vertrouwen niet op misleidende links of kwaadaardige bijlagen; in plaats daarvan maken ze gebruik van een diepgaand begrip van de e-mailgedragingen van de ontvanger en de bedrijfsprocessen. Die kennis kan zich uitstrekken tot het compromitteren van de vertrouwde toeleveringsketen en partners van het doelwit.

Wanneer de aanvaller daadwerkelijk controle krijgt over het e-mailaccount van een gebruiker of van een partnerorganisatie gaat men deze ‘vertrouwensband’ misbruiken. Stel je voor dat je al een tijdje met een leverancier samenwerkt: je mailt regelmatig over projecten en zelfs over hun vakantie. Dan betaal je op een dag een “valse” factuur – een factuur die er op alle manieren uitziet als eerdere facturen, behalve dat er een wijziging is in het rekeningnummer. Dat kan komen omdat een aanvaller al weken of zelfs maanden “binnen” je e-mailaccount is geweest.

3. Merk Impersonatie

‘Brand impersonation’ of merk impersonatie is het misbruik maken van een vaak bekende bedrijfsnaam zoals Microsoft, Facebook, DHL, Bpost, … om je gegevens te bekomen. Merk impersontatie is zeer vergelijkbaar met identiteit misbruik, maar hier maken criminelen gebruik van een merk als vermomming in plaats van een persoon.

De fraudeurs maken gebruik van de reputatie en het vertrouwen dat consumenten hebben in deze merken om hen te manipuleren om persoonlijke informatie te verstrekken, geld over te maken, of andere acties uit te voeren.

Gekende voorbeelden van boodschappen in dit soort gevaarlijke e-mails zijn o.a.:

- “Bpost gaat je pakje leveren” Of “klik hier om je verzending via Bpost vrij te geven”.

- “Je paswoord vervalt vandaag, log nu in om het te vervangen.”

- “Je pincode van je Visa vervalt, verleng deze nu.”

- “Je hebt een nieuw bericht in je e-Box”.

Je ingebouwde anti-spam in je e-mailprogramma zal al het mogelijke doen om deze e-mails te filteren, maar houdt niet alles tegen. Het blijft belangrijk om waakzaam te blijven en verdachte communicatie of verzoeken te verifiëren (en indien nodig rapporteren!) voordat het te laat is.

Bedrijven kunnen hun medewerkers informeren over hoe ze echte communicaties kunnen onderscheiden van valse. Zo kan je duidelijk maken dat de interne IT-afdeling je nooit zal e-mailen met een link om een paswoord te verlengen of iets dergelijks.

Verder zijn er externe IT-bedrijven als FLEXAMIT die andere bedrijven kunnen helpen om kwaadwillige e-mails te herkennen en rapporteren.

De gebruiker is de eerste schakel

Hoewel de basisbescherming van e-mailprogramma’s nog noodzakelijk is, mogen we er zeker niet vanuit gaan dat dit alles oplost.

Hoewel Microsoft Defender for Endpoint beschermingsacties zal ondernemen als je op een gevaarlijke URL klikt, kan er toch nog heel wat narigheid plaatsvinden.

Hoewel Microsoft Entra ID verdachte aanmeldingen kan blokkeren, zal deze niet alle indringers buiten kunnen houden.

Als gebruiker heb je zelf heel veel impact op de algemene security van je organisatie of persoonlijke digitale indentiteit. Verwacht je wel degelijk die e-mail van die collega of familielid? Is het wel echt gratis wat men je aanbiedt? Waarom stuurt mijn collega dit plots via e-mail, terwijl hij/zij dit gewoonlijk via een Teams bericht stuurt? Waarom vraagt men ineens een betaling via mijn persoonlijke e-mailadres, terwijl dit gewoonlijk via een ander e-mailadres loopt?

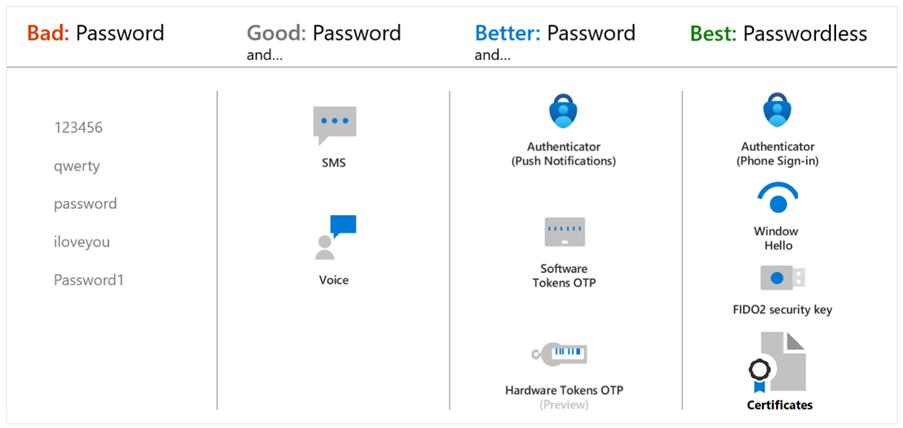

Door op je accounts, waaronder je e-mail account, een vorm van multi-factor authenticatie (ook wel MFA of 2FA genoemd) te activeren neem je al een zeer grote stap richting een veiligere digitale wereld. Lees er alles over in onze blog over MFA.

Vragen? Benieuwd naar wat wij kunnen betekenen?

Wij begrijpen de ernst van phishing-aanvallen als geen ander en maken er onze missie van om organisaties te helpen zich hiertegen te wapenen. Met onze expertise en oplossingen kunnen we jullie bedrijf tot 700% meer phishing resistent maken.

Wil je hier meer informatie over? Neem dan zeker contact op met onze Account Manager Tom via sales@flexamit.com. Samen kunnen we ervoor zorgen dat jouw organisatie veilig blijft in de digitale wereld.